BlockBeats 律動財經

今日,Ankr 的部署者密鑰疑似被泄露, 10 兆枚 aBNBc 被鑄造,其在 Pancake 上的交易池流動性被掏空,aBNBc 價格已幾近歸零。

而與以往歷次攻擊事件略有不同,本次攻擊事件中出現了諸多令人啼笑皆非的「趣聞」:套利者獲利遠超駭客(我們先假設其非同一人)、駭客發行 FuckBNB meme 幣大搞「行為藝術」、aBNBc 不斷增發總發行量達到前所未聞的數量等等。本次攻擊事件的後續發展所帶來的關注,甚至已經超過攻擊本身。

今日晨間,駭客獲得了 Ankr 部署者權限,對這一項目展開了攻擊。

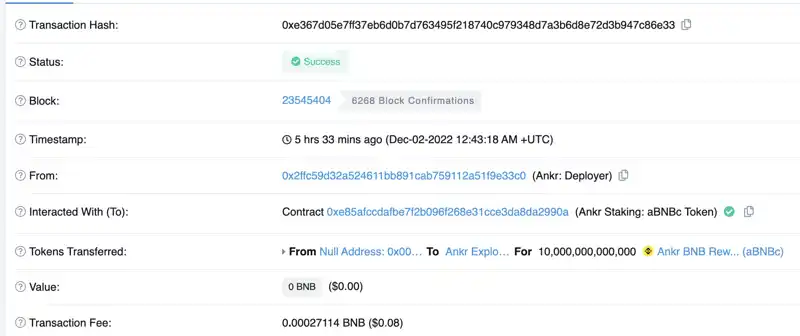

據鏈上數據顯示, 10 兆枚 aBNBc Token 在一筆轉賬中被鑄造,並發送到 0xf3a4 開頭的地址。

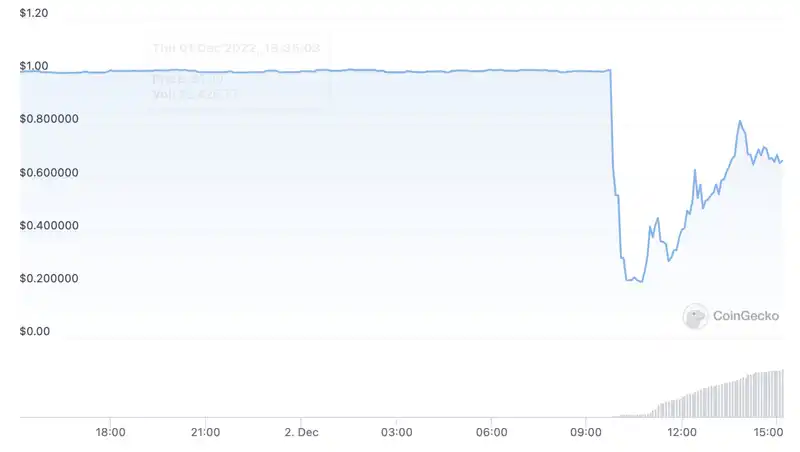

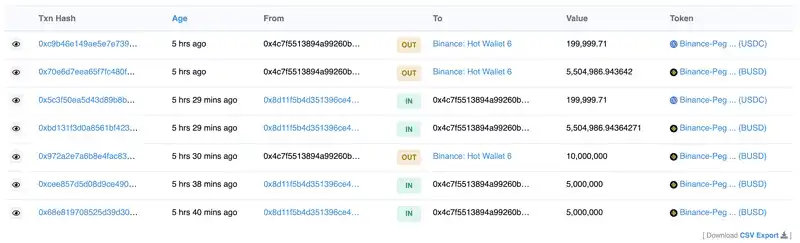

在增發了巨量 Token 之後,有一部分 aBNBc 被留在了錢包之中,而更多的 Token 則被拋出獲利。駭客將 1.125 BNB 轉入其地址作為 gas 費用並啟動 aBNBc 拋售,總計兌換了 4, 050, 500 枚 USDC 和 5, 000 枚 BNB。而獲利的 4, 500 枚 BNB 又被兌換了 1, 293, 087 枚 USDC 並將 900 枚 BNB 存入 Tornado.Cash,之後攻擊者將所有 USDC 跨鏈接入以太坊網路 Celer Network 和 Multichain,再將全部 4, 684, 156 枚 USDC 兌換了 3, 446 枚 ETH。由於 ANKR 價格大幅下跌,當前做空 ANKR 回報率達到 53.25% 。

安全團隊派盾 PeckShield 發現,Ankr 被盜事件中,aBNBc Token 合約存在無限鑄幣漏洞,雖然鑄幣函數 mint() 受到 onlyMinter 修改器(modifier)保護,但還有另一個函數(帶有 0x3b3a5522 func.signature)可以完全繞過調用者驗證以獲得無限鑄幣權限。

本次攻擊事件造成了 aBNBc Token 的流動性池枯竭,幣價腰斬。至此,駭客從本次攻擊事件中獲利約 500 萬美元。

若事情至此落幕,這只是熊市之中的又一起「平平無奇」的安全事故。但「套利者」恰逢其時得跟上了。

在 aBNBc 被駭客砸至歸零之時,一用戶( 0 xaab 2 ……dfc 3 )用 10 BNB 購買了超過 18 萬枚 aBNBc,並在借貸平台 helio 抵押 aBNBc 借出超過 1600 萬枚穩定幣 HAY。(Odaily 星球日報註:HAY 是基於 BNB 的美元超額抵押去中心化穩定幣,可通過存入 aBNB-LP 以鑄造 HAY。)目前官方團隊表示已發現該漏洞,將在獲得更多資訊後立即通知社區。

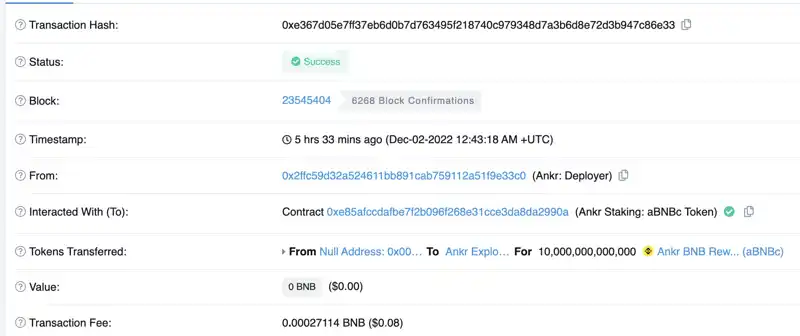

套利者將 Hay 出售為超 1500 萬枚 BUSD,Hay 流動性池被掏空。作為去中心化穩定幣,HAY 的價格一度已嚴重脫錨,最低跌至約 0.21 美元,目前價格已逐漸回升,現報價 0.70 美元。

繼駭客獲利 500 萬美元後,套利者又從借貸平台獲利 1500 萬美元,其獲利金額遠大於駭客。

上一次有「套利者收益超駭客」發生,還是在 pGALA 事件中。而在坊間,關於「套利者」的真實身份又引來投資者的猜忌。用戶紛紛對這一神秘人物做出着猜想,有人懷疑套利者或許只是駭客的另一地址。

而事情的發展遠遠超出所有人的預期,儘管攻擊者的獲利已被 Tornado 匿名轉移,但套利者似乎並不熟悉鏈上操作。

鏈上數據顯示,匿名套利者竟然將所獲利潤 1550 萬美元通過中間地址( 0 x 4 c......2757 )轉入了幣安。

儘管這一套利行為難以稱之為「駭客攻擊」,但在某種意義上確屬「不當得利」。

緊接着,CZ 表示,Binance 於幾個小時前暫停了提款。

本次事件中,還出現了不少令人啼笑皆非的「趣聞」。

今日下午,CZ 在推特上表示,對於 Ankr 和 Hay 的駭客攻擊,初步分析是開發者私鑰被盜,駭客將智能合約更新為更加惡意的合約。安全團隊的調查也有相同的結論,有安全團隊發現,多個不同的調用地址都造成了 Token 增發。這產生了一個有趣的後果:Ankr 攻擊事件的駭客地址或許是歷次攻擊中規模最大的。

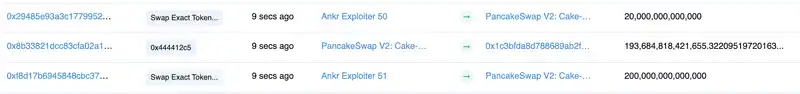

BSCScan 的標籤顯示,Ankr Exploiter 的標識甚至已經依次編號至五十餘號,攻擊者的地址數量之多令人咂舌。

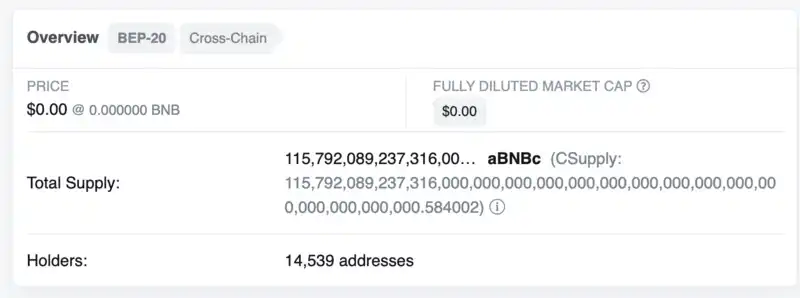

更為離奇的是,由於多次調用所帶來的多次增發,aBNBc 增發的數量早已不是最初的 10 兆枚。

鏈上數據顯示,aBNBc 總供應量已超 10 的 60 次方枚。

更為準確的來說,其供應量為 115, 792, 089, 237, 316, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000, 000 枚。

在攻擊事件之後,駭客也並不滿足於來自 Ankr 的「少量」收益,更致力於更進一步擴大盈利。

鏈上數據顯示,攻擊者創建Token Fuck BNB,並提供 15 枚 ETH 在 Uniswap V2 上為其建立流動性池。但隨後安全機構 Go+Labs 表示,Fuck BNB Token 疑似為貔貅盤,請用戶注意相關風險。

今日下午,幣安發聲表示,已凍結駭客轉移至交易平台的約 300 萬美元。BNB Chain 方面則表示,已注意到今日早些時候 Ankr aBNBc 合約遭駭客攻擊事件,Ankr 攻擊者地址已被列入黑名單。

Ankr 方面也對此事件作出了回應。其表示,目前已與 DEX 進行了接觸並告知交易平台阻止相關交易,目前正在評估情況並重新發行 Token 。此外,Ankr 還保證當前 Ankr Staking 的所有底層資產都是安全的,所有基礎設施服務不受影響。目前正在起草一項計劃,Ankr 將補償受影響的用戶。

Ankr 對用戶做出了四點提示: 1、不要交易; 2、保留了 aBNBc Token 的流動性提供者,請從 DEX 中移除流動性; 3、Ankr 將進行快照,用戶可等待其他消息; 4、將重新發行 aBNBc。

穩定幣交易平台 Wombat Exchange 表示,現已暫停 BNB 池,BNB、BNBx、stkBNB 和 aBNBc 的兌換、存取款也已暫停,此前,Wombat 已暫停 aBNBc 池和 HAY 池。

在本次事件中,借貸平台的損失遠大於 Ankr,但截至本文發布時,HAY 仍未就此事件做出進一步回應。

暢行幣圈交易全攻略,專家駐群實戰交流

▌立即加入鉅亨買幣實戰交流 LINE 社群(點此入群)

不管是新手發問,還是老手交流,只要你想參與加密貨幣現貨交易、合約跟單、合約網格、量化交易、理財產品的投資,都歡迎入群討論學習!

上一篇

下一篇