BlockBeats 律動財經

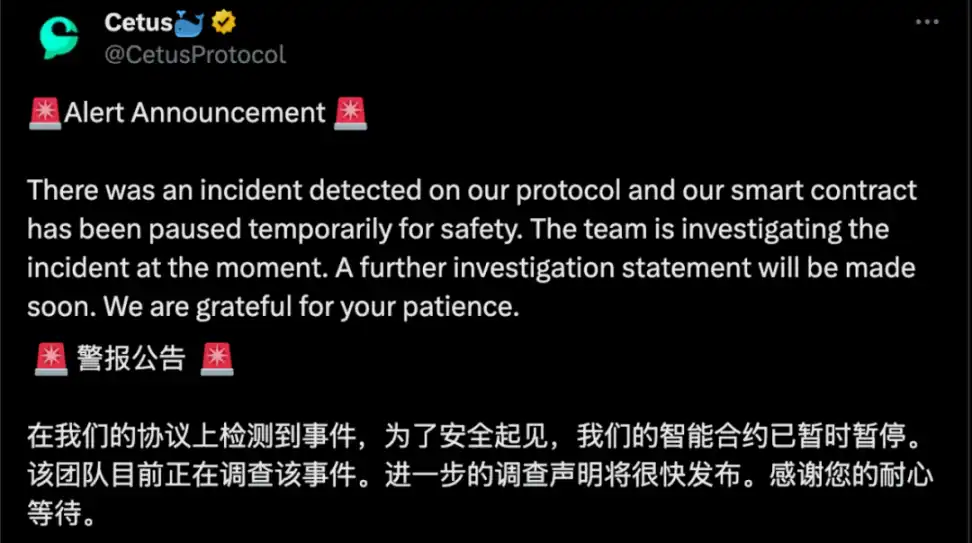

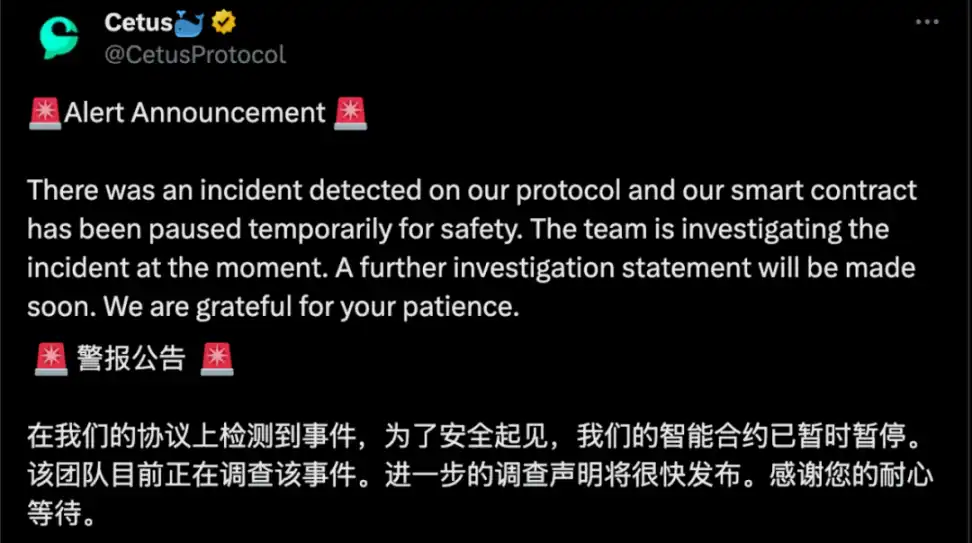

5 月 2 日社區疑似遭攻擊,流動性池深度大幅下降,Cetus 上多個代幣交易對出現下跌,預計損失金額超過 2.3 億美元。隨後,Cetus 發佈公告稱:「我們協議中檢測到了一起事件,安全起見,智能合約已暫時暫停。目前,團隊正在對該事件展開調查。我們很快就會發布進一步的調查聲明。」

事件發生後,慢霧安全團隊第一時間介入分析,並發佈安全提醒。以下是攻擊手法及資金轉移情況的詳細解析。

其中一筆攻擊交易:https://suiscan.xyz/mainnet/tx/DVMG3B2kocLEnVMDuQzTYRgjwuuFSfciawPvXXheB3x

攻擊者位址:0xe28b50cef1d633ea43d3296a3f6b67ff0312a5f1a99f0af753c85b8b5de8ff06

被攻擊的子位址:被攻擊的子位址: 0x871d8a227114f375170f149f7e9d45be822dd003eba225e83c05ac80828596bc

涉及代幣:

涉及代幣: / SUI

這次事件的核心是攻擊者透過精心建構參數,使溢出發生但又能繞過偵測,最終以極小的 Token 金額即可換取巨額流動性資產,以下為具體步驟解析:繞過偵測

1. 攻擊者首先透過閃電貸方借出了 10,024,321.28 個子 SUI,導致池價格從該池18,956,530,795,606,879,104 暴跌至 18,425,720,184762886,價格下跌幅度達 99.90%。

2. 攻擊者精心選擇了一個極窄的價格區間開立流動性頭寸:

Tick下限:300000(價格:60,257,519,765,924,248,467,716,150)

Tick 上限:300200(價格:60,863,087,478,126,617,126,617,965,478,126,617,126,61,963)價格:p. 1.00496621%

3. 接著就是這次攻擊的核心,攻擊者聲明要添加 10,365,647,984,364,446,732,462,244,378,333,008 單位的流動性

我們來分析攻擊者為何能夠用 1 個 Token 兌換出巨額流動性。其核心原因在於 get_delta_a 函數中的 checked_shlw 存在溢位偵測繞過漏洞。攻擊者正是利用了這一點,使得系統在計算實際需要添加多少 haSUI 時出現了嚴重偏差。由於溢出未被偵測,系統誤判了所需 haSUI 的數量,導致攻擊者僅需極少的 Token,就能兌換出大量的流動性資產,從而實現了攻擊。

當系統計算添加如此巨大流動性需要多少 haSUI 時:

這裡的關鍵在於 checked_shlw 函數的實現存在嚴重缺陷。實際上,任何小於 0xffffffffffffffff

暢行幣圈交易全攻略,專家駐群實戰交流

▌立即加入鉅亨買幣實戰交流 LINE 社群(點此入群)

不管是新手發問,還是老手交流,只要你想參與加密貨幣現貨交易、合約跟單、合約網格、量化交易、理財產品的投資,都歡迎入群討論學習!

上一篇

下一篇