比特幣敲詐者病毒“ctb-locker” 首次現身中國

鉅亨網新聞中心 2015-01-22 10:23

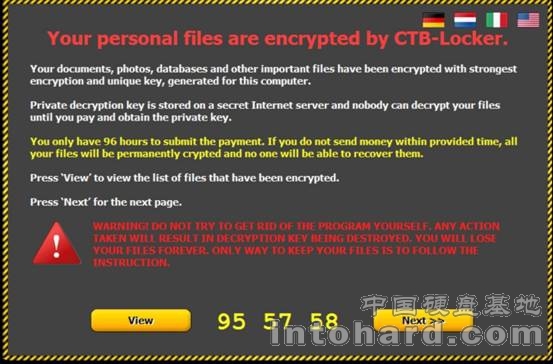

昨天開始,國內有眾多網友反饋中了ctb-locker敲詐者病毒, 電腦里的文檔、圖片等重要資料被該病毒加密,同時提示受害者在96小時內支付8比特幣(約1萬元人民幣)贖金,否則檔案將永久無法打開。這是ctb-locker敲詐者病毒首次現身中國,受害者大多是企業高管等商務人士。

這是國內首次出現敲詐比特幣的病毒攻擊,該病毒敲詐過程具有高隱蔽性、高技術犯罪、敲詐金額高、攻擊高階人士、中招危害高的“五高”特點,對一些具有海外業務的企業造成惡劣影響。360qvm團隊第一時間對該病毒進行了深入分析。

摘要

ctb-locker病毒通過郵件附件傳播,如果用戶不小心運行,用戶系統中的文檔、照片等114種檔案會被病毒加密。病毒在用戶桌面顯示勒索資訊,要求向病毒作者支付8比特幣贖金才能夠解密還原檔案內容。

由於獲取贖金支付資訊需要在tor網絡中進行, tor網絡是隨機匿名並且加密傳輸的,比特幣交易也是完全匿名的,這使得病毒作者難以被追蹤到,受害者支付贖金的難度也不小。一旦中招,對大多數人來說只能嘗試找回被加密檔案“以前的版本”,但前提是系統開啟了卷影復制或windows備份服務,否則很難找回檔案。

樣本資訊

md5:a2fe69a12e75744b7088ae13bfbf8260

傳播量:估算全國范圍內>1000

受影響的操作系統: windows系統

樣本圖標:

病毒名稱:malware.qvm20.gen

技術細節

樣本攻擊流程如下:

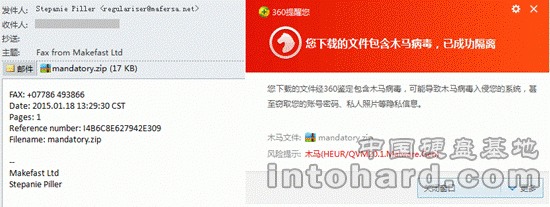

第一步:通過郵件附件發送病毒樣本

第二步:

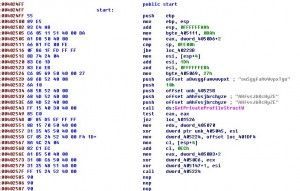

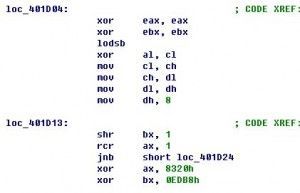

病毒使用了大量垃圾指令用於阻礙樣本分析,最終在內存中展開第三步所用的pe檔案。

循環解密,寫入動態申請的內存中

解密完成,跳轉到動態申請的內存中,執行解密后的代碼

動態獲得系統api

再次申請內存,將自身解密,內存中動態展開第三步所用病毒

第三步:

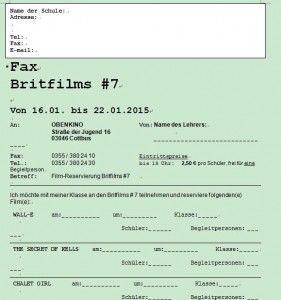

從獲取自身資源,釋放並執行rtf檔案,讓用戶誤以為打開了文檔

rtf檔案內容如下:

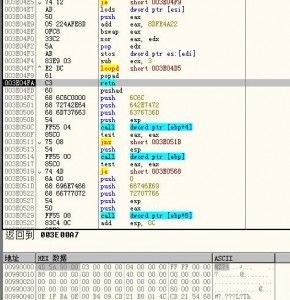

接下來,樣本嘗試訪問windowsupdate.microsoft.com,判斷用戶是否可以聯網。

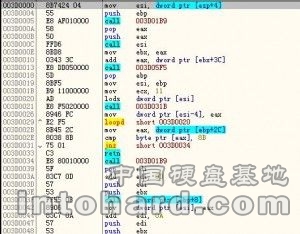

如果可以聯網,則會循環讀取下載清單,下載加密檔案

下載清單如下:(部分鏈接已無法訪問)

http://breteau-photographe.com/tmp/pack.tar.gz

http://maisondessources.com/assets/pack.tar.gz

http://breteau-photographe.com/tmp/pack.tar.gz

http://voigt-its.de/fit/pack.tar.gz

http://maisondessources.com/assets/pack.tar.gz

http://jbmsystem.fr/jb/pack.tar.gz

http://pleiade.asso.fr/piwigotest/pack.tar.gz

http://scolapedia.org/histoiredesarts/pack.tar.gz

通過解密pack.tar.gz得到第四步所用的病毒。

第四步:

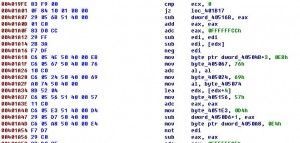

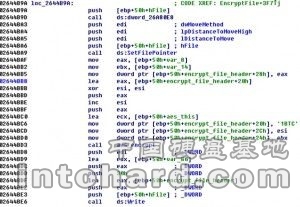

利用之前相似的方式,動態解密自身,在內存中展開新的pe檔案,並且這個檔案被加了殼,目的還是阻礙分析。

代碼還原后,可以在內存中得到第五步所需的病毒。

第五步:

最終的敲詐功能在第五步中實現。

運行后會將自身拷貝到temp目錄中,並且創建計劃任務,實現自啟動。

遠程注入惡意代碼到svchost.exe中

判斷中毒用戶是否有vboxtray.exe、vboxservice.exe、vmtoolsd.exe等虛擬機進程,目的也是為了阻礙分析,增加觸發病毒代碼的條件。

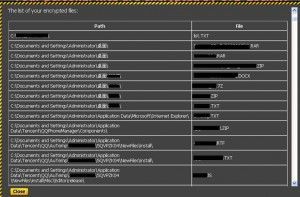

遍歷用戶所有檔案,包括硬盤、u盤、網絡共用等。

判斷用戶的檔案格式是否符合感染目標,共114種檔案作為病毒感染目標

pwm,kwm,txt,cer,crt,der,pem,doc,cpp,c,php,js,cs,pas,bas,pl,py,docx,

rtf,docm,xls,xlsx,safe,groups,xlk,xlsb,xlsm,mdb,mdf,dbf,sql,md,dd,

dds,jpe,jpg,jpeg,cr2,raw,rw2,rwl,dwg,dxf,dxg,psd,3fr,accdb,ai,arw,

bay,blend,cdr,crw,dcr,dng,eps,erf,indd,kdc,mef,mrw,nef,nrw,odb,odm,

odp,ods,odt,orf,p12,p7b,p7c,pdd,pdf,pef,pfx,ppt,pptm,pptx,pst,ptx,

r3d,raf,srf,srw,wb2,vsd,wpd,wps,7z,zip,rar,dbx,gdb,bsdr,bsdu,bdcr,

bdcu,bpdr,bpdu,ims,bds,bdd,bdp,gsf,gsd,iss,arp,rik,gdb,fdb,abu,config,rgx

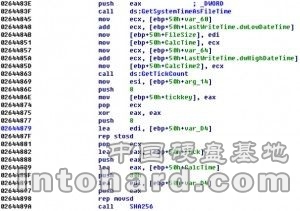

根據計算機啟動時間,檔案創建,修改,訪問時間等資訊為隨機種子產生key。對檔案zlib壓縮之后進行了aes加密:

最終修改受害者壁紙,顯示勒索資訊:

安全建議

二、重要數據做好日常備份,推薦使用360殺毒“檔案堡壘”進行保護,防止檔案被誤刪;

三、及時更新安全軟件防范病毒。

- 掌握全球財經資訊點我下載APP

文章標籤

上一篇

下一篇